급증하는 사물인터넷(IoT) 해킹에 대응하는 한국형 `쇼단(Shodan)`이 나온다.

한국인터넷진흥원(KISA 원장 백기승)은 2018년까지 `IoT 디바이스 보안 취약점 정보 검색 기술`을 완성한다.

쇼단은 IoT 기기를 비롯해 인터넷에 연결된 단말기를 찾는 검색엔진이다. 쇼단을 이용하면 백도어가 노출된 라우터, 안전하지 못한 웹카메라, 기본 비밀번호를 사용하는 산업제어시스템(ICS) 등을 찾을 수 있다. 공격자가 해킹 공격 목표를 찾는 수단이기도 하지만 인터넷에 연결된 보안이 취약한 기기를 찾아 먼저 조치하는 양면성을 지닌다.

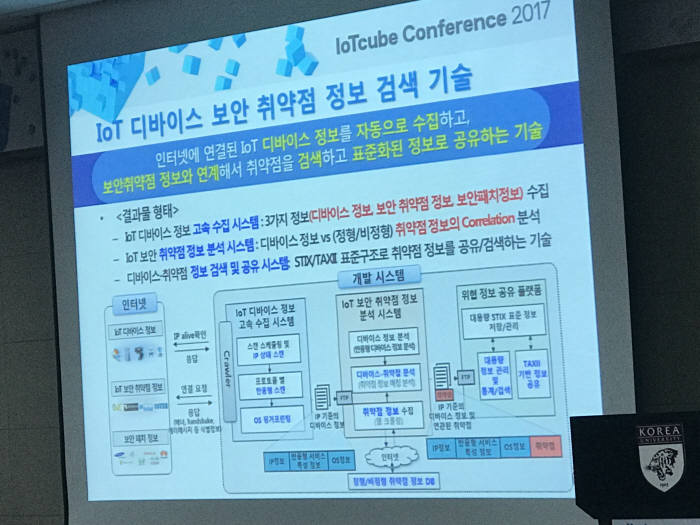

KISA는 일반인이 이용하는 쇼단과 달리 국내 정보통신망법에 저촉되지 않는 형태로 기술을 개발한다. 한국형 쇼단은 인터넷에 연결된 IoT 디바이스 정보를 자동 수집한다. 보안 취약점 정보와 연계 검색하고 표준화해 공유하는 기술이다. IoT 디바이스 정보 고속 수집 시스템, IoT 보안 취약점 정보 분석 시스템, 위협 정보 공유 플랫폼 등으로 구성된다.

IoT 디바이스 정보 고속 수집 시스템은 기기 정보와 보안 취약점 정보, 보안패치 정보를 모은다. IoT 보안 취약점 정보 분석 시스템은 디바이스와 취약점 정보 간 상관관계를 분석한다. 정보 공유 플랫폼은 STIX/TAXII 표준구조로 취약점 정보를 공유, 분석하는 기술이다.

KISA는 정부 침해사고대응팀(CERT)이 공공 영역 IoT 디바이스 취약점 정보 DB를 구축하는 용도로 관련 기술을 제공한다. 통신사와 기업, IoT 실증 사업, 보안업체 등에 디바이스 취약점 패치와 관제에 활용하는 기술로 활용한다. 쇼단처럼 일반인 누구나 IoT 기기를 찾을 수 있는 형태는 아니다.

김태은 KISA 연구원은 “IoT 기기는 사용 환경과 특성 때문에 실시간 관리가 어렵다”면서 “대량 기기를 빠르게 스캔해 알려진 취약점을 점검하고 대응하는 사전 점검 기술이 중요하다”고 말했다. 김 연구원은 “알려지지 않은 취약점뿐만 아니라 알려진 정보(CVE 등)가 침해사고에 이용되는 것을 막아야 한다”고 덧붙였다.

이희조 소프트웨어(SW) 보안국제공동연구센터장은 “해외는 쇼단 등을 이용해 연결된 IoT 기기를 찾아 DB를 만들고 취약점도 파악한다”면서 “국내는 인터넷에 연결된 기기를 조사하는 것조차 법 위반이어서 급증하는 IoT 해킹 대응이 늦다”고 지적했다. 그는 “공격에 이용되는 IoT 기기는 수년 전 알려진 보안 취약점이 패치되지 않은 사례가 많다”면서 “IoT 보안취약점을 찾는 `IoT큐브`로 기기 출시 전 취약점을 검색하고, KISA가 개발하는 기술로 공유하는 문화를 만들어야 한다”고 덧붙였다.

2016년 시스코 조사에 따르면 인터넷에 연결된 기기 90% 이상에 알려진 보안 취약점이 존재했다. 라우터와 스위치는 기기 하나 당 평균 28개 취약점이 발견됐다. IoT 기기 23%가 5~6년 전 알려진 취약점을 방치한 채 운영 중이다.

해커가 지난해 보안이 취약한 카메라, 공유기 등을 이용해 대규모 분산서비스거부(DDoS) 공격을 일으켜 북미 인터넷이 마비됐다. IoT 기기는 해킹돼도 CPU와 메모리 성능 제한으로 SW 업데이트와 관리가 어렵다.

김인순 보안 전문기자 insoon@etnews.com