한국수력원자력, 소니픽처스 영화사 해킹 사건을 떠올리게 하는 시스템 파괴 공격이 최근 포착돼 비상이 걸렸다. 해커는 스피어피싱을 이용한 일차 공격을 시작해 PC 파괴를 감행한다. 정보 탈취 후 시스템을 파괴, 증거를 인멸한다.

27일 이스트시큐리티는 최근 시스템을 파괴하는 악성코드를 발견했다. 한국인터넷진흥원(KISA) 등은 해당 공격의 샘플 분석에 들어갔다. 북한 해킹그룹 라자루스는 2014년 미국 소니픽처스에서 미개봉 영화를 빼돌린 후 내부 PC 등을 파괴했다. 같은 해 한수원도 파괴형 악성코드 공격을 받았다.

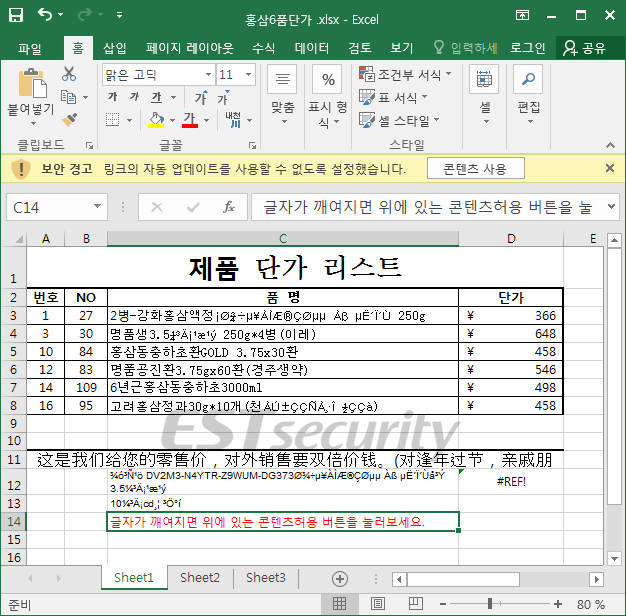

이스트시큐리티는 공격자가 최근 설 선물 시즌을 맞아 사회공학 기법으로 스피어피싱을 시도했다고 밝혔다. 공격자는 '홍삼6품단가'라는 이름의 엑셀(xlsx) 파일을 악용했다. 공격자는 최근 아래한글 소프트웨어(SW)의 취약점 경각심이 높아지자 공격 통로를 엑셀 파일로 바꿨다.

사용자가 엑셀 파일을 열면 홍삼 제품 관련 단가 리스트와 함께 일부 문자가 깨져 나타난다. 본문 하단에는 '글자가 깨어지면 위에 있는 콘텐츠 허용 버튼을 눌러보세요.'라는 문구 클릭을 유도한다. 해당 버튼을 클릭하면 '악의적 코드'가 작동한다.

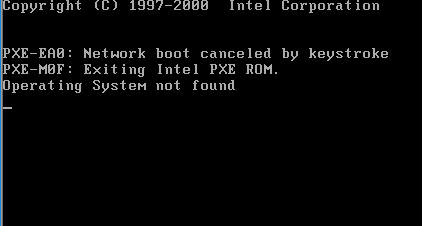

문종현 이스트시큐리티 이사는 “악의적 코드 작동 후 추가 시스템 파괴 악성코드를 다운로드 한다”고 말했다. 공격자는 국내 의료 관련 홈페이지를 해킹해 중간 숙주로 악용했다. 악성코드는 메인 하드디스크드라이브(HDD) 데이터의 주요 파일을 삭제한다. 공격자가 관리자 권한까지 획득하게 되면 모든 드라이브 마스터부트레코드(MBR) 영역이 파괴되는 피해를 보게 된다.

시스템 파괴 공격은 과거 한수원, 소니픽처스 해킹 사건 등 북한이 주도한 공격 행위와 유사하다. 해커는 공격자 분석 방해, 증거 인멸 시도를 위해 파괴 공격을 시도한다. 2014~2015년에 발생한 한수원 해킹 사건 당시 공격자는 해킹 완료한 PC에 일정 시간 후 MBR 영역을 파괴하는 악성코드가 동작하도록 설정했다. 소니픽처스 해킹 사건도 직원 의료 정보와 연봉 정보까지 훔쳐간 후 소니 이메일 시스템을 1주일 동안 다운되도록 하는 시스템 파괴 공격을 수행했다. 2014년부터는 11개구 16개 이상 금융기관 해킹 공격을 감행한 북한 추정 APT38 그룹도 해킹 후 시스템 파괴로 증거 인멸을 시도했다.

이스트시큐리티는 이번 공격 세력을 '금성121'로 간주하고, 탈북민 등 대북 관련 단체를 겨냥한 것으로 추정했다. 금성121은 스카크러프트(카스퍼스키랩), APT37(파이어아이), 그룹123(탈로스) 등으로 불린다.

KISA 관계자는 “시스템 파괴 등 작동을 확인해 분석을 끝냈으며, 추가 정보를 수집하고 있다”면서 “아직 실제 피해 사례는 접수되지 않았다”고 밝혔다.

문 이사는 “이번 조직은 과거 한수원, 소니픽처스 해킹 조직과 다르지만 파괴 행위 등을 고려할 때 이들 조직 간 연결고리를 발견할 수 있다”면서 “북한과의 평화 분위기 등과 관계없이 다양한 공격이 끊임없이 발생하는 만큼 긴장을 늦추지 말고 대비해야 한다”고 충고했다.

정영일기자 jung01@etnews.com