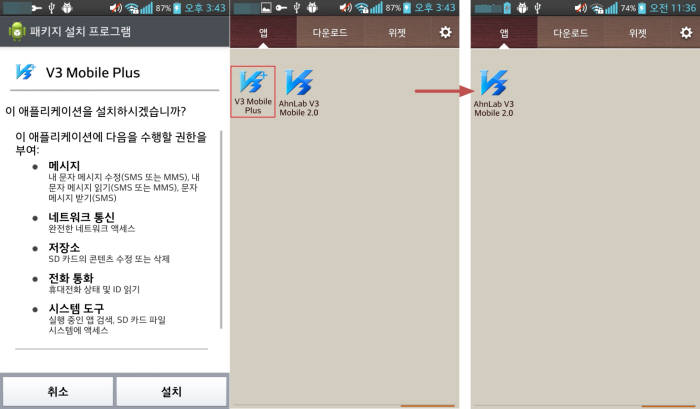

택배 문자를 클릭하면 ‘V3 모바일 사칭 악성 앱’을 설치하는 새로운 스미싱이 발견됐다.

악성 앱은 설치 후 모바일 화면에서 바로 사라지는데다 감염된 스마트폰으로 문자가 오면 사용자가 수신할 수 없도록 동작하기 때문에 감염 여부를 알기 어렵다.

안랩(대표 권치중)은 택배 문자로 위장한 ‘V3 모바일 사칭 악성 앱’ 경고령을 내렸다. 안드로이드 스마트폰 사용자의 각별한 주의가 요구된다.

이 스미싱은 스마트폰 사용자가 택배 알림 문자 URL을 클릭하면 ‘V3 모바일을 사칭한 악성 앱’이 설치된다. 악성 앱은 사용자 휴대폰번호, 통신사, 수신날짜, 문자 내용, 발신자 번호 등 개인정보와 문자메시지 탈취를 시도한다.

이번 스미싱 문자는 웹 발송 문자임을 알려주는 ‘웹 발신’ 표시 없이 전송돼 웹에서 대량 유포된 스미싱이라는 사실을 의심하기 어렵다.

스미싱 피해를 최소화하기 위해서는 △문자메시지나 SNS에 포함된 URL 실행 자제 △모바일 백신으로 스마트폰을 주기적으로 검사 △시스템 설정에서 “알 수 없는 출처[소스]”의 허용 금지 설정 △스미싱 탐지 전용 앱 다운로드 등이 필요하다.

만약 스미싱 문자를 클릭했다면 스마트폰 ‘환경설정-백업 및 재설정-기본값 데이터 재설정’으로 초기화한 후, V3 모바일과 같은 모바일 백신으로 검사해 악성코드 감염 여부를 확인하는 것이 좋다.

박태환 안랩 ASEC대응팀장은 “악성코드 제작자 공격 방식이 고도화되어 일단 스미싱 악성코드에 감염된 후에는 대부분의 사용자가 인지하기 어렵다”며 “의심되는 문구를 클릭하지 않는 것이 최선”이라고 말했다.

김인순기자 insoon@etnews.com