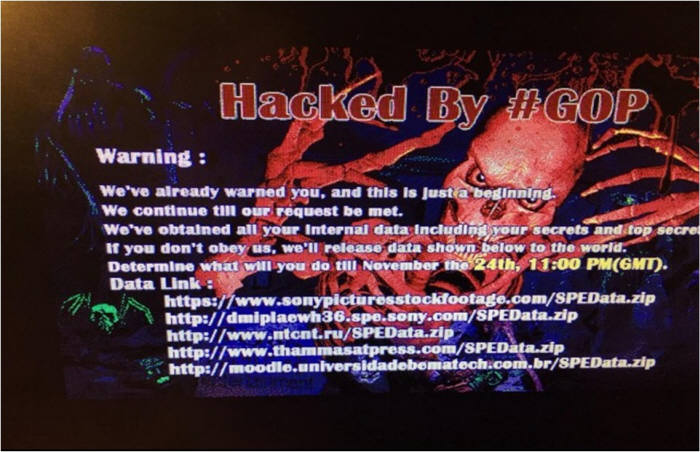

지난해 미국 소니픽처스 주요 기밀자료를 빼돌린 해킹조직 활동이 국내에서 포착됐다. KTX·서울메트로·한국수력원자력 등 주요 기반시설이 줄줄이 해킹당한 사실이 공개된 가운데 대형 사이버 공격 전초전이 될 수 있어 주의가 요구된다.

7일 한국인터넷진흥원과 보안업계에 따르면 최근 국내 기관에서 소니픽처스 공격에 사용된 악성코드 변종이 포착돼 비상 대응에 들어갔다. 지난해 미국 정부는 소니픽처스 공격 배후로 북한을 지목했다. 국내서 발견된 악성코드는 소니픽처스 공격 때 쓰인 것과 동일한 형태다. 악성코드 유포 방법은 북한 해킹그룹으로 알려진 킴수키(Kimsuky)가 주로 쓰는 한컴오피스 취약점을 이용했다. 10월 10일 노동당 창건 70주년을 앞두고 북한이 사이버 도발을 감행할 가능성도 있어 긴장감은 더욱 고조된다.

이들은 국내 주요 기관 공격에 한컴오피스 2014 문서파일(HWP) 취약점(CVE-2015-6585)을 이용했다. 해당 공격은 한컴오피스 2014를 설치한 특정 환경에서만 작동한다. 대다수 공공기관이 한컴오피스를 쓰는 환경을 노렸다. 한글과컴퓨터가 보안 패치를 배포한 9월 초까지 제로데이 공격으로 활용됐다. 이번 공격은 한글 2014 환경설정에 있는 ‘악성코드 차단’ 작동 기능을 설정해도 무관하게 취약점이 작동한다.

공격자는 특정 기관 대상자에 악성코드를 넣은 이력서 문서를 이메일로 보냈다. 전형적인 지능형지속위협(APT) 공격인 스피어피싱이다. 군과 관련된 이력서인 것으로 미뤄 군사시설을 노린 것으로 추측된다. 기업이나 기관 내 특정 인물 한 명만 감염되면 내부 네트워크를 모두 장악할 수 있다.

수신자가 첨부된 이력서 문서 파일을 취약점이 실행되는 조건에서 열면 악성코드에 감염된다. 공격자는 사용자를 악성코드에 감염시킨 후 의심을 피하기 위해 문서파일이 정상적으로 열리게 하는 등 치밀함을 보였다. 해당 악성코드에 감염되면 아르헨티나와 벨기에에 있는 인터넷주소(IP)로 PC 정보를 수집해 유출한다. 추가 명령도 받을 수 있다. 한글과컴퓨터는 지난 9월 7일 해당 취약점에 대응하는 보안 업데이트를 시행했다.

KISA 관계자는 “한컴오피스 2014 제품 최신 취약점을 이용한 공격이 꾸준히 발생하고 있다”며 “한컴오피스를 항상 최신 상태로 업데이트하고 발신자가 불분명한 메일은 열어보지 말아야 한다”고 설명했다.

사이먼 최 이슈메이커스랩 리더는 “북한은 지난해 철도와 원자력 등 주요 기반시설을 공격한 데 이어 지금도 끊임없이 우리가 밝혀내지 못한 수많은 사이버 공격을 시도하고 있다”며 “소니픽처스를 공격한 정예팀이 움직이고 있어 예의주시하고 있다”고 설명했다.

김인순기자 insoon@etnews.com