![[정보보호]급증하는 SW취약점 공격...막을 방법은?](https://img.etnews.com/news/article/2015/08/23/article_23173848136626.jpg)

#7월 이탈리아 해킹팀이 해커에게서 사이버 공격을 당했다. 해커는 해킹팀 이메일 등 기밀문건을 인터넷에 공개했다. 세계 각국 정부기관이 해킹팀에서 해킹프로그램을 구입한 사실이 드러났다. 정치적 논란을 샀지만 정작 문제가 되는 것은 따로 있다. 해킹프로그램 작동원리가 함께 공개된 점이다. 해킹팀은 목표물이 눈치 채지 못하게 해킹 프로그램을 설치하는 방법으로 주로 어도비 플래시와 마이크로소프트 윈도 취약점 등을 이용했다. 이 내용이 공개된 것은 전 세계 수많은 해커에게 그동안 감춰져 있던 해킹기법을 친절하게 알려준 것과 다름없다. 열려서는 안 될 판도라 상자가 열린 셈이다.

#4월 인터넷 유명 커뮤니티 사이트에서 랜섬웨어가 유포됐다. 인터넷익스플로러와 어도비 플래시 플레이어 보안 취약점을 이용해 랜섬웨어를 배포했다. 상당수 회원 PC의 중요 자료와 그림 파일이 암호화되며 혼란이 발생했다.

#지난해 12월 원전반대그룹으로 알려진 해킹 조직은 한국수력원자력에 악성코드가 담긴 이메일을 보냈다. 공공기관이 주로 사용하는 한컴오피스 취약점을 이용해 문서에 악성코드를 숨겼다. 이 문서를 읽어본 몇몇 PC가 감염됐으며 하드 디스크 드라이브(HDD)가 파괴되는 피해를 봤다.

소프트웨어(SW) 보안 취약점을 이용한 사이버 공격이 급증하고 있다. 인터넷에서 멀티미디어 파일 재생에 사용되는 어도비 플래시플레이어부터 한컴오피스와 마이크로소프트 오피스, 인터넷익스플로러(IE), 파이어폭스, 윈도, 안드로이드, VM웨어 등 다양한 SW 취약점이 이용된다. 개발 시스템도 예외는 아니다. 상대적으로 보안 업데이트가 쉬운 상용 SW와 달리 개발 시스템은 취약점이 어디 있는지 찾기 힘들기 때문에 대규모 사이버 공격이 발생한 후 인지하는 사례도 많다.

◇해커, SW취약점을 노린다

공격자는 목표대상이 많이 사용하는 SW나 시스템의 가장 약한 연결고리를 찾는다. 지난해 3월 발생한 국내 모 통신사 홈페이지 해킹 사건은 파라미터 변조 방식을 이용한 해킹이었다. 시스템을 설계하는 단계부터 갖고 있는 취약점이 해커에 노출됐다.

세계 정부기관과 해킹도구를 거래한 이탈리아 해킹팀도 SW 취약점을 주로 이용했다. 해킹팀 자료 유출로 그동안 알려지지 않았던 어도비 플래시 취약점 3개와 윈도 커널 취약점 1개가 공개됐다. 이 내용이 알려지자 사이버 범죄자들이 관련 취약점을 사용한 공격에 열을 올리고 있다.

![[정보보호]급증하는 SW취약점 공격...막을 방법은?](https://img.etnews.com/photonews/1508/716336_20150821150914_466_0001.jpg)

최근 취약점이 가장 많은 SW는 어도비 플래시플레이어다. 미국 국립표준기술연구소(NIST) 취약점 데이터베이스 ‘CVE’에 등재된 어도비 플래시플레이어 취약점은 올해만 133건(8월 현재)에 이른다. 지난해보다 75%나 증가했다.

플래시플레이어 취약점은 2012년 66건, 2013년 56건, 2014년 76건이었다. 플래시 취약점이 늘면서 이를 이용하는 악성코드도 창궐했다. 맥아피연구소에 따르면 올 1분기 플래시 플레이어 악성코드는 약 19만건으로 지난해와 비교해 317%나 급증했다. 어도비 플래시플레이어가 광범위하게 쓰이는데다 사용자가 보안패치를 잘 하지 않는 탓이다.

![[정보보호]급증하는 SW취약점 공격...막을 방법은?](https://img.etnews.com/photonews/1508/716336_20150821150914_466_0004.jpg)

![[정보보호]급증하는 SW취약점 공격...막을 방법은?](https://img.etnews.com/photonews/1508/716336_20150821150914_466_0003.jpg)

전체 소프트웨어 취약점도 급증했다. 2012년 5297건에서 2013년 5191건, 2014년 7946건으로 늘었다. 올해 8월 현재 3786건에 달한다.

![[정보보호]급증하는 SW취약점 공격...막을 방법은?](https://img.etnews.com/photonews/1508/716336_20150821150914_466_0002.jpg)

◇난개발 국내 시스템…곳곳이 지뢰밭

행정자치부 조사 결과 A공공기관 대표 홈페이지에서 발견된 보안 취약점은 2만8268개에 달했다. SW코드 1000라인당 평균 61개에 달하는 취약점이 발견됐다. 엄청난 SW보안 취약점이 발견되자 해당 기관도 놀라움을 감추지 못했다. 시스템 설계는 물론이고 개발에 전혀 시큐어코딩을 고려하지 않은 결과였다. 이 기관 외에 상당수 공공기관 시스템과 홈페이지에 수천 개의 보안 취약점이 노출됐다.

한국인터넷진흥원이 전자정부서비스 SW보안 약점을 진단했다. 전자정부서비스에서 가장 많이 발견되고 위험성이 높은 약점은 ‘크로스사이트 스크립트’라는 게 확인됐다.

크로스사이트 스크립트는 웹 애플리케이션에서 많이 나타나는 취약점이다. 관리자가 아닌 사람도 웹 페이지에 악성 스크립트를 손쉽게 넣을 수 있다는 점에서 생겨난 취약점이다. 여러 사용자가 보는 게시판 등에 악성 스크립트를 올린다. 무심코 게시판을 본 사용자 PC에 악성코드를 감염시킨다. 이외에도 시스템 데이터 정보를 노출하거나 부적적한 예외처리 취약점이 많이 발견된다.

[표]KISA가 꼽은 전자정부서비스 SW 보안약점 톱10

자료:한국인터넷진흥원(KISA)

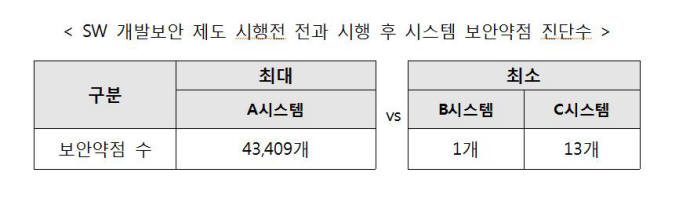

◇SW개발보안으로 막아라

급증하는 SW취약점 공격의 근본 해결책은 약한 고리가 없는 탄탄한 SW와 시스템 개발이다. SW개발보안은 사이버공격의 원인인 보안 약점을 SW개발 전체 단계에서 사전에 제거해 안전하게 만드는 기법이다.

마이크로소프트는 SW개발 전 과정에 시큐어디벨로먼트라이프사이클(SDL)을 도입했다. SDL 적용 전 개발된 윈도XP는 제품 발표 후 1년간 공개된 취약점이 119개에 달했다. SDL을 확산한 후 개발한 윈도비스타는 66개에 머물며 취약점 개수를 45%나 줄였다. 취약점이 줄어들면 공격도 감소한다. 글로벌 기업은 이같은 SW보안 개발을 확산하며 사이버 위협을 줄이는 데 안간힘을 쓰고 있다.

SW개발보안은 비용도 낮춘다. 미국국립표준기술연구소(NIST)는 코딩이 완료된 후 SW결함을 수정하면 설계단계에서 드는 비용의 30배가 증가한다고 밝혔다. 행정자치부가 지난해 내놓은 전자정부서비스 SW보안 효과성 분석 결과에 따르면 SW소스코드 보안약점을 제거하면 해킹 가능성이 90% 이상 제거된다.

최진영 고려대 SW개발보안연구센터장은 “SW개발보안은 시스템에 예방주사와 같다”며 “SW를 건강하게 만들려면 최소한 예방체계가 생긴다”고 말했다. 최 교수는 “사물인터넷(IoT) 시스템은 사후에 SW 취약점을 업데이트하기 어려운 구조”라며 “개발 초기부터 필수적으로 SW개발보안을 적용해야 한다”고 말했다.

이석래 인터넷진흥원 인프라보호단장은 “전자정부는 SW개발보안이 적용됐지만 민간기업이나 상용SW는 여전히 제도 미흡과 인력 부족으로 도입이 부진하다”며 “국내외 연구단체와 관계부처 협력으로 임베디드 SW 개발 시 보안을 고려할 수 있는 방안을 마련할 것”이라고 말했다.

<[표]NIST가 분석한 SW개발 단계별 결함 수정비용 자료:미국국립표준기술연구소(NIST)>

김인순기자 insoon@etnews.com

![[표]NIST가 분석한 SW개발 단계별 결함 수정비용 자료:미국국립표준기술연구소(NIST)](https://img.etnews.com/photonews/1508/716336_20150821150914_466_T0001_550.png)

![[정보보호]급증하는 SW취약점 공격...막을 방법은?](https://img.etnews.com/photonews/1508/716336_20150821150914_466_T0002_550.png)