본지는 18일 우리나라 원자력발전소 주요 도면 유출 사실을 확인하고, 이 사실을 한국수력원자력에 알렸다. 한수원은 내부 확인작업을 거쳐 유출된 도면이 내부문서임을 재차 확인했으며 본지가 입수한 자료 등을 토대로 즉시 검찰에 수사의뢰했다. 원전 주요문서가 최초 공개된 블로그는 수사가 시작된 18일 18시 30분부로 전격 폐쇄됐다.

현재 관련 수사는 정부합동수사단이 진행 중이다. 본지는 정부합동수사단의 수사와는 별도로 다수의 최고 보안전문가를 동원해 공격자를 추적하는 등 별도 조사작업을 진행했다.

검찰 등 수사기관은 한국수력원자력이 정확히 언제 해킹을 당했는지 아니면 내부의 누군가가 자료를 빼냈는지를 조사 중이다. 일단 주무부처인 산업통상자원부와 한수원은 21일 현재 해킹의 흔적을 발견하지 못했다고 밝혔다.

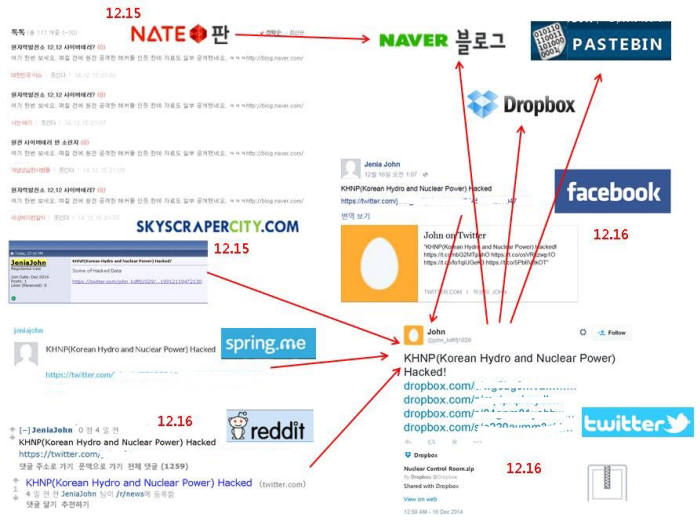

하지만 분명한 것은 공격자가 치밀하게 준비해 원전 기밀 자료를 빼냈고, 국내외 언론에 한수원 내부 자료 유출을 알리는 시도와 함께 본격적인 여론형성에 나섰다는 점이다. 본지는 최고보안전문가와 함께 시간대별로 공격자의 행적을 추적했다. 공격자는 본지에 이메일을 보내기 이전부터 소셜네트워크서비스(SNS) 상에 한수원 해킹 사실을 퍼트리려 애썼다. 의도적으로 언론사에 관련 내용을 알리려 노력한 것으로 미뤄 사회 혼란을 조장하려는 세력이 포함됐을 가능성이 높다.

영문 ‘Jenia John’이란 이름을 쓰는 공격자는 네이버, 네이트 등 국내 유명 포털을 물론이고 미국 페이스북, 트위터, 정보공유커뮤니티 레딧(Reddit) 등에 관련 내용을 유포했다. 자료는 드롭박스와 패스트빈에 올려뒀다. 조직적으로 관련 사실을 알리는 데 집중했다.

공격자(Jenia John)가 최초로 페이스북을 통해 한수원 사건을 알리려고 시도했다. 15일 11시 41분 Jenia John이란 이름으로 페이스북 계정을 만들었다. 그는 고향을 프랑스에 있는 도시 앙티브(Antibes)라고 표기했다.

15일 18시57분 공격자는 위치가 한국으로 파악되는 IP에서 ‘kdfifj1029@hotmil.com’ 이메일로 악성코드를 유포하고 메일을 대량 발송했다. 이후 이 이메일 ID는 스패머로 간주돼 차단됐다. 같은 날 20시 01분 그는 네이버에 ‘tlsrk112’라는 계정을 새로 만들고, 아랍에미리트 왕세제에게 보낸 대통령 친서와 한수원 주소록을 공개했다.

16일 00시 50분 John이란 이름(계정:John_kdfifj1029)으로 트위터에 월성과 고리 원전 일부 도면을 공개했다. 그는 당시 ‘한수원이 해킹당했다(KHNP Hacked!)’라고 쓰고 드롭박스에 자료를 올린 링크를 공개했다. 같은 날 01시 05분 John은 페이스북에도 같은 내용을 게시했다.

18일 공격자의 행동은 더욱 대담해졌다. 한수원 문건을 본격적으로 유포하기 시작했다. 15시 22분 전자신문에 ‘원전해킹자료 추가’라는 이메일을 보냈다. 그는 ‘박용희’라는 한국이름을 쓰는 ‘원전반대그룹 한국지부장’이라고 소개하며 자료를 올려둔 네이버 블로그를 알려줬다. 메일을 받은 후 국내 보안전문가와 내용을 분석한 본지는 17시 40분 한수원에 문건의 진위여부 확인 및 수사기관에 신고를 요청했다. 전자신문 연락 전까지 이 같은 사실을 전혀 감지하지 못하고 있던 한수원은 중앙지방검찰청에 피해사실을 신고하고 유출경위 파악에 들어갔다.

18시 02분 John은 또 다시 트위터에 ‘한수원에 경고’라는 글을 올리며 네이버 블로그에 올려놓은 문서 위치를 지목했다. 한수원 신고가 검찰에 접수되자 18시 30분 원전 내부 문서가 올려졌던 네이버 블로그는 비공개로 전환됐다.

19일 03시 30분 공격자는 패스트빈에 한수원 내부 문건을 또다시 공개했다. 세번째다. 공격자는 18시 40분 ‘권순욱’이란 이름을 쓰는 ‘titito87@naver.com’로 추가 자료 공개 링크를 다시 전자신문에 알려왔다. 이후 20시 20분부터 트위터에 관련 정보가 대거 노출됐다.

공격자는 국내 수사기관 차단이 어려운 트위터를 이용해 21일 01시 30분 4차 한수원 내부 문건을 공개했다.

시몬최 이슈메이커스랩 리더는 “이런 모습은 지난해 6·25 사이버테러 당시 어나니머스코리아로 위장한 북한과 소니픽처스에서 GOP가 수행한 SNS 수법과 매우 유사하다”고 설명했다.

△12월 15일 11:41

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0017.jpg)

공격자 페이스북 계정 생성.

△12월 15일 20:01

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0018.jpg)

네이버 블로그에 처음으로 한수원 임직원 주소록과 아랍 에미리트 왕세제에게 보낸 친서 등을 공개.

△12월 16일 00:50

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0019.jpg)

트위터에 원전 도면이 올라간 드롭박스 링크 공개.

△12월 18일 15:22

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0025.jpg)

전자신문에 원전 해킹 자료 내용 이메일 송부.

△12월 18일 18:02

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0021.jpg)

트위터에 추가 자료 올린 네이버 블로그 링크 공개.

△12월 19일 03:30

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0022.jpg)

패스트빈에 한수원 자료 추가 업로드.

△12월 19일 20:20

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0023.jpg)

트위터에 정보 위치 다시 노출

△12월 21일

![[단독] [이슈분석]한수원 자료유출 시간대별로 추적해보니](https://img.etnews.com/photonews/1412/638782_20141221184503_444_0026.jpg)

트위터에 4차 정보 유출

김인순기자 insoon@etnews.com