러시아 보안 기업 카스퍼스키랩이 한국 주요기관을 비롯해 방글라데시 중앙은행 해킹 사건 등을 일으킨 조직이 북한 IP를 사용했다고 밝혔다. 미국 정부와 시만텍 등에 이어 카스퍼스키랩까지 북한 사이버전사 실체를 찾아냈다.

카스퍼스키랩코리아(대표 이창훈)는 2016년 방글라데시 중앙은행에서 8100만달러를 부정 인출한 해킹 그룹 나자로(Lazarus) 조사 결과를 발표했다. 나자로 그룹은 2015년 12월부터 대한민국, 방글라데시, 인도, 베트남, 인도네시아, 코스타리카, 말레이시아, 폴란드, 이라크, 에티오피아, 케냐, 나이지리아, 우루과이, 가봉, 태국 등에서 나자로 그룹 악성코드를 발견했다. 카스퍼스키랩은 올 3월에도 나자로 그룹 샘플을 탐지했다.

나자로 그룹은 흔적을 지워 완전 범죄를 시도했지만 다른 작전에서 한 서버에 중요한 정보를 남겼다. 나자로 그룹은 공격을 위한 명령&제어(C&C) 서버에 북한 IP로 접속했다.

카스퍼스키랩은 나자로 그룹이 새로운 변종 악성코드 개발에 투자하고 있다고 분석했다. 이들은 특히 보안 솔루션을 피할 악성 툴을 제작하는데 심혈을 기울였다.

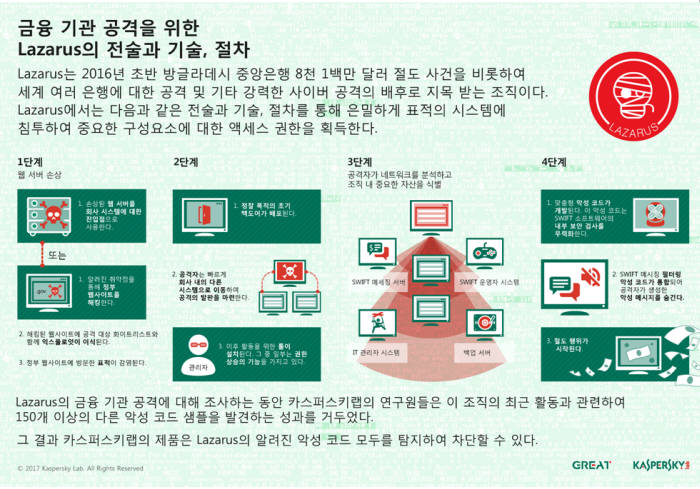

나자로 그룹은 사이버 스파이와 사보타주를 감행한다. 2009년 이후 18개국 이상에서 제조, 미디어, 금융 기관을 해킹했다. 방글라데시 중앙은행 공격 이후 몇 개월간 잠잠했지만 최근 활동을 재개했다. 나자로 그룹은 △초기 침투 △발판 마련 △내부 정찰 △전달과 절도 등의 단계를 거친다. 나자로 그룹은 원격에서 접속하는 특정 사이트를 해킹해 취약점을 이용하는 워터링홀 공격을 한다. 이를 이용해 특정 은행 IP에서 해당 사이트에 접속하게 유도한다. 은행 직원 중 한 명이 사이트에 접속하면 악성코드에 감염된다.

김인순 보안 전문기자 insoon@etnews.com