보안업계가 서울시 소상공인 수수료 부담 제로 결제 서비스 '제로페이'에 대해 보안 취약 우려를 제기했다. 서울시 주축 공동 태스크포스(TF)가 상용화 관련 대책을 논의하고 있지만 주요 결제 수단으로 사용하는 QR코드의 '보안 취약점'에 대한 세부 방안이 빠졌기 때문이다.

최근 악성코드 공격으로 10만여대 가맹점 결제단말기가 먹통이 되는 등 고객 결제 정보 등을 빼가는 금융 사기가 기승을 부리고 있다. 대체로 위·변조가 쉽고 사이버 공격에 쉽게 노출되는 QR코드 결제의 보안 대책이 절실하다.

29일 금융권과 보안업계에 따르면 서울시 제로페이 구축 계획에 QR결제 세부 보안 가이드라인이나 해킹 등 사이버 공격에 대한 논의가 구체화되지 않아 시장 오해를 촉발했다.

지난주 서울페이 추진반은 제로페이 연내 상용화를 위해 구축한 공동 TF 운용 결과를 공개했다. 실무위원회에서 논의된 내용을 밝힌 것이다. 주요 안건은 소상공인 대상 제로페이 결제 수수료 적용 범위, 공동 QR코드 개발과 보급이 핵심 논의 대상이다.

모든 결제 정보가 모이는 허브시스템이 곧 구축되지만 시스템 보안, 사이버 공격 대비책은 아직 구체화되지 않았다.

QR코드는 기존 바코드보다 많은 정보를 담을 수 있고, 일부 손상돼도 복원이 가능해 편의성이 높다. 그러나 스캔 전까지는 어떤 정보를 포함하고 있는지 알 수 없고, 최근 QR코드를 통해 악성 애플리케이션(앱)을 내려 받도록 유도해 개인 정보를 탈취하는 '큐싱'이 골칫거리로 떠올랐다. 소스코드도 오픈돼 있어 얼마든지 위·변조가 가능하다. 중국 등 QR코드 결제를 활용하고 있는 국가에서도 최근 QR 금융 사고가 잇따르고 있다.

QR코드를 이용한 해킹은 QR코드와 피싱 합성어인 '큐싱'이 가장 널리 알려져 있다. QR코드를 통해 스마트폰을 악성 코드에 감염시킨 뒤 가짜 금융 사이트로 유도해 보안카드, 전화번호, 개인 메시지 등 정보를 빼내는 수법이다. 문자 수신을 방해하거나 착신 전화 서비스 설정을 조작해 소액 결제, 자금 이체를 유발하기도 한다.

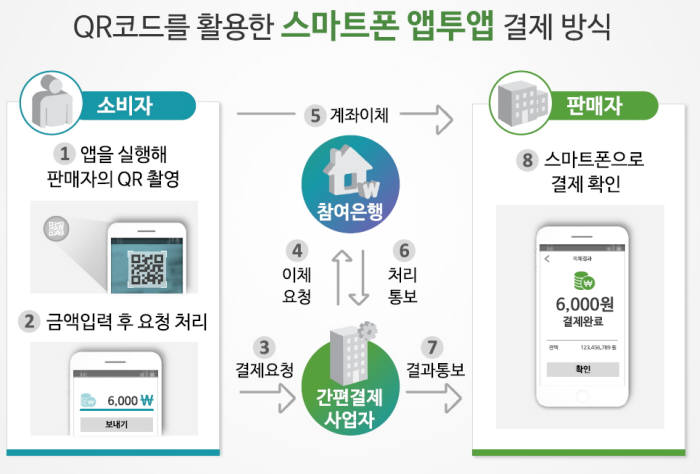

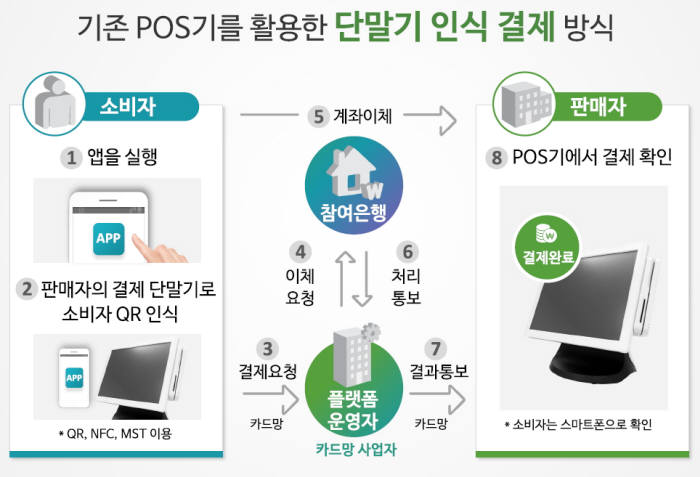

제로페이 핵심은 간편결제 QR를 활용한 계좌 이체 기반 앱 간 방식 결제다. 기존 POS 기기를 활용한 단말기 인식 결제 방식도 포함된다.

공동 QR 보급 주체는 수많은 간편결제 사업자가 되고 정산과 서비스 실행은 허브시스템에서 운용한다. 큐싱 등 보안 사고가 단 한 건이라도 발생하면 소비자와 가맹점 정보가 한꺼번에 노출될 가능성이 있다.

현재 허브시스템을 어떻게 구축할지 초기 구상만 나온 상황이다.

또 다른 논란은 판매자 QR는 한국은행 표준 QR코드 기준에 맞춰 서울시가 표준 규격을 확정한다는 점이다. 소비자 QR는 기존 민간 결제 사업자가 표준 QR코드에 맞게 개발하게 된다. 표준 규격이 나오더라도 소비자 QR는 다양한 결제 사업을 통해 보급된다.

보안업계 관계자는 “바이러스 약 23%가 QR코드를 통해 유포되는 상황”이라면서 “서울시가 제로페이 진흥에만 초점을 맞추다 보니 보안 정책이 명확하지 않고, 준비 또한 되지 않은 상황”이라고 분위기를 전했다.

제로페이에 참여한 금융권 CISO 관계자도 “초기에 보안 취약 문제점을 명확히 해소한 후 서비스 상용화를 해야 한다”면서 “우리도 중국처럼 하면 좋겠다는 식의 정책 방향은 매우 위험한 발상”이라고 말했다.

서울시가 구축하는 허브시스템의 보안 가이드라인을 함께 만들고, 통합 앱 형태로 제로페이를 운영하는 방안이 효과가 더 있다는 지적도 나온다.

실제 보안업계에서는 QR코드를 가짜로 만들어서 특정 사이트로 이동하게 하는 방식을 경계해야 한다고 입을 모은다. 육안으로는 구별하기 어려운 유사한 QR코드를 만들어서 가짜 URL을 넣어 피싱사이트로 유도하는 방식이다.

업계 관계자는 “큐싱은 문자로 URL 접속을 유도하는 것과 비슷한 방법이라고 생각하면 된다”면서 “문자는 자체 보안 경고 등이 뜨기 때문에 QR코드를 이용한 새로운 피싱이 성행하는 것으로 보인다”고 설명했다.

보안 업계 고위 관계자는 “QR코드를 이용한 공격 방식은 많지 않지만 단순한 URL 연결만으로도 쉽게 보안이 뚫리기도 한다”면서 “보안성과 범용성 가운데 어떤 것에 더 많은 비중을 둘 것인지 고민해야 한다”고 조언했다.

이에 대해 서울시는 “제로페이 결제를 위한 QR코드 보안대책을 강구하고 있으며, 특히 중국과 같은 해킹사례가 발생하지 않도록 암호화기술을 적용할 예정”이라고 밝혔다.

보안 대책 부재가 아니라 현재 논의 중인 관계로 구체적인 내용을 밝히지 않은데에서 비롯된 오해라고 설명했다.

이어 “소비자와 판매자의 결제 정보가 발생하는 허브시스템의 보안 강화에 대해서도 현재 금융위원회, 중소기업벤처부, 사업에 참여하는 금융기관과 긴밀히 협의하고 있다”고 설명했다.

길재식 금융산업 전문기자 osolgil@etnews.com, 정영일기자 jung01@etnews.com