코로나19 사태 속 분산서비스거부(디도스) 공격이 급증한 것으로 나타났다.

톰 레이튼 아카마이 공동창립자 겸 최고경영자(CEO)는 2일 온라인으로 열린 '아카마이 에지 라이브'를 통해 코로나19 시대 보안 위협과 온라인 트래픽 동향에 관해 밝혔다.

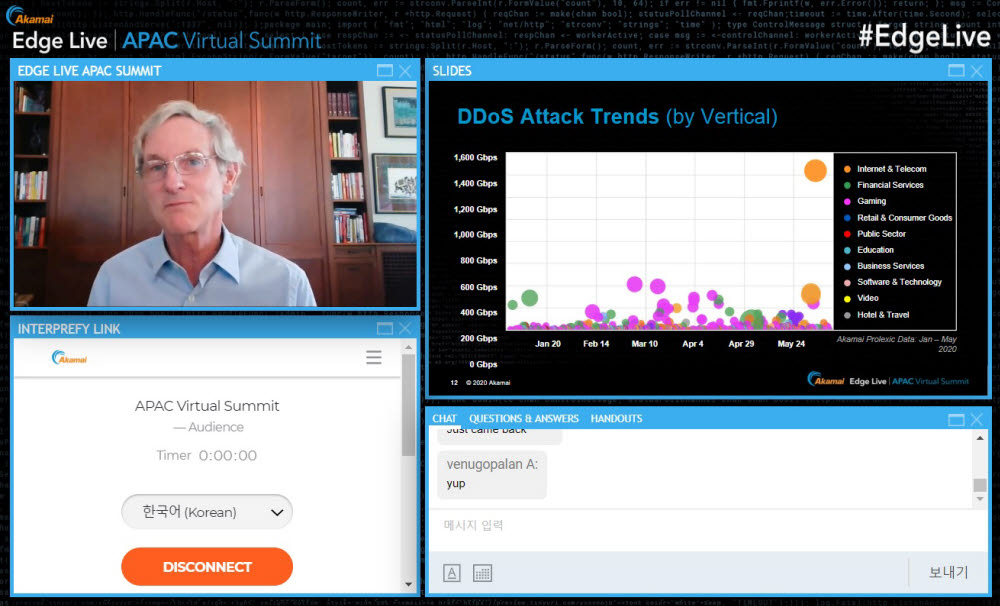

아카마이는 프롤렉식 디도스 플랫폼을 통해 지난 5월 인터넷과 이동통신 분야에서 디도스 공격이 급증한 것을 확인했다. 디도스 공격은 지난 1월 1일부터 3월 1일까지 910건으로 집계됐지만 이후부터 현재까지 1781건으로 급증했다. 지난달 유럽 대형 은행 한 곳에는 사상 최대 규모인 초당 3억8500만패킷(Mpps) 디도스 공격이 관측됐다. 아카마이가 지금까지 방어한 공격 가운데 가장 큰 규모다.

웹 애플리케이션(앱) 공격은 지난 5월 기준 전년 대비 42% 증가했다. 크리덴셜 스터핑 시도는 전년 대비 2배가량 증가했다. 한 게임 업체는 60일 동안 300억회에 달하는 봇 요청을 받았으며 악성 로그인 시도는 60억회를 기록했다. 많은 이용자가 여러 웹사이트에서 동일한 아이디와 비밀번호를 쓰기 때문에 개인정보 유출 위험성을 더욱 커졌으며 이를 노린 공격도 확대된 것으로 분석됐다.

서드파티 소스를 악용하는 웹 스키밍 공격도 늘었다. 멀웨어바이트에 따르면 3월 소비자를 겨냥한 웹 스키밍 공격이 전월 대비 26% 증가했다. 데스크톱 콘텐츠 61%와 모바일 콘텐츠 68%가 서드파티 소스를 쓴다. 서드파티 소스를 활용한 공격은 이용자 개인식별정보(PII), 카드 정보 등을 탈취하지만 추적하기 어렵다. 지난해 11월 발견된 '핍카' 멀웨어는 웹사이트를 침해해 카드 정보를 탈취한 뒤 HTML 코드에서 흔적을 삭제, 탐지를 비껴갔다.

아카마이 악성 사이트 접속 차단 서비스로 관측한 결과 지난 3월~5월 카테고리별 트래픽은 △채팅 23% △스트리밍 134% △게임 67% △소셜미디어 37%씩 각각 증가한 가운데 악성 사이트에 대한 접속 시도는 무려 447% 증가한 것으로 조사됐다.

레이튼 CEO는 “기업은 업무 환경 변화에 따라 장소에 구애 받지 않는 안전한 업무 환경을 구축해야 한다”면서 “멀웨어와 피싱으로부터 직원을 보호하기 위해서는 네트워크가 아닌 유연하고 안전한 앱 접속을 제공해야 한다”고 말했다. 이어 “기존에는 경계 보안 방식으로 내부 앱을 보호했지만 대부분 데이터 유출은 경계 내부에서 발생했다”면서 “경계 개념을 없애고 외부 앱을 보호하는 것과 동일한 방식으로 내부 앱을 보호해야 한다”고 조언했다.

보안뿐만 아니라 성능도 중요하다고 강조했다. 트래픽이 계속 증가하기 때문이다. 한 리테일 업체는 코로나19 시기 방문자 수를 증가시키는 것보다 웹사이트 주요 섹션 로딩 시간을 최적화하는 데 집중했다. 페이지 로딩 시간이 5초에서 3초대로 단축되면서 페이지 뷰가 약 100만회 증가하면서 매출 10% 증가로 이어졌다.

오다인기자 ohdain@etnews.com