관련 통계자료 다운로드 오래된 취약점 관련 공격시도 탐지 현황

관련 통계자료 다운로드 오래된 취약점 관련 공격시도 탐지 현황

해킹그룹이 이미 알려진 오래된 취약점을 노려 공격을 시도하는 빈도가 급증한 것으로 나타났다.

새로운 취약점을 찾는 수고를 덜 수 있고 타깃이 보안 업데이트를 하지 않으면 여전히 유효한 공격 루트가 돼서다.

반면에 보안 업데이트를 강제화하는 법안 개정은 국회 문턱을 넘지 못하고 있어 우려가 커진다.

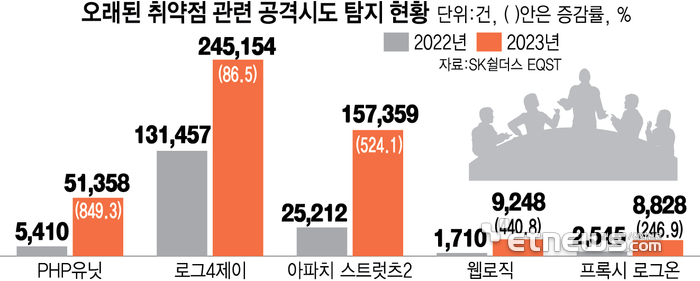

13일 SK쉴더스 이큐스트(EQST)에 따르면, 올해 로그4제이(Log4j) 등 기존에 잘 알려진 취약점을 이용한 공격 시도가 크게 늘어났다. SK쉴더스가 꼽은 주요 취약점은 2017년 발견한 PHP유닛(PHPUnit)과 2021년 로그4제이, 아파치 스트럿츠2(Apache Struts2), 웹로직(WebLogic), 프록시 로그온(ProxyLogon) 등이다.

PHP유닛을 노린 공격은 올해 5만1358건으로 전년(5410건) 대비 무려 849.3% 증가했다. 로그4제이(86.5%), 아파치 스트럿츠2(524.1%), 웹로직(440.8%), 프록시 로그온(246.9%) 등도 큰 폭으로 늘었다.

SK쉴더스 관계자는 “오래된 취약점에 대한 공격방법이 많이 알려져 해커는 시간·기술적 비용을 줄일 수 있다”며 “주로 초기 침투 전문 브로커(IAB)그룹이 이를 활용해 다크웹에 정보를 판매하고 있다”고 설명했다. 그는 “랜섬웨어 그룹이 IAB로부터 구입한 오래된 취약점 정보를 활용해 초기침투를 하고 있어, 오래된 취약점에 대한 공격시도가 더 많아진 것”이라고 덧붙였다.

반면에 정부는 적극적인 조치를 할 수 없어 속수무책이라는 지적이 나온다. 과학기술정보통신부와 국가정보원 등 정부 기관은 취약점이 알려진 소프트웨어를 삭제하거나 업데이트 조치하도록 권고할 뿐 강제성이 없다.

현행 '정보통신망 이용촉진 및 정보보호 등에 관한 법률'(정보통신망법)에선 정보통신서비스 침해사고 발생 시, 침해사고 대응, 복구 및 재발방지 등 대책 준수가 의무사항이 아닌 권고사항에 불과하기 때문이다.

이에 따라 과기정통부는 지난 4월 '사업자가 과기정통부의 침해사고 조치방안을 의무적으로 이행하도록 조치 이행점검 규정을 신설한다고 발표했다.

대책 발표 8개월이 다 돼가지만, 관련 개정안은 이제 막 국회 법제사법위원회에 회부된 상태다. 지난 8일 법사위로 넘어간 정보통신망법 개정안은 이인영·정필모·이정문 더불어민주당 의원이 각각 대표 발의한 법안을 병합한 대안 법안이다.

개정안은 과기정통부 장관이 침해사고가 발생한 정보통신서비스 제공자에게 대책 이행을 명령할 수 있도록 한 게 골자다. 또 이행 여부를 점검하고 보완이 필요한 사항은 시정하도록 명령할 수 있다는 내용도 포함했다. 시정명령을 따르지 않을 경우 3000만원 이하의 과태료를 부과하도록 해 실효성도 높였다.

조재학 기자 2jh@etnews.com